Управление командой и ролями

Renta использует модель Role-Based Access Control (RBAC) для управления доступом и безопасностью. Эта система позволяет организовать совместную работу над данными в изолированных средах, называемых Workspaces (рабочие пространства).

Workspaces (Рабочие пространства)

Workspace — это фундаментальная единица изоляции в Renta. Он функционирует как защищенный контейнер для вашей инфраструктуры данных.

Модель изоляции

Каждый workspace работает как полностью независимая среда. Ресурсы, созданные в одном пространстве, невидимы и недоступны из другого.

-

Изоляция данных. Источники (Sources), Назначения (Destinations) и Пайплайны (Pipelines) существуют только внутри своего родительского workspace.

-

Изоляция биллинга. У каждого workspace свой тарифный план и настройки оплаты.

-

Изоляция пользователей. Доступ предоставляется отдельно для каждого workspace. Роль Owner в "Workspace A" не дает никакого доступа к "Workspace B".

Резидентность данных (Data Residency)

При создании workspace вы должны выбрать Data Processing Location (Регион обработки данных). Эта настройка определяет физическое расположение облачной инфраструктуры, обрабатывающей ваши данные.

Неизменяемая настройка: Регион обработки данных является постоянным. Вы не можете изменить его после создания workspace. Чтобы сменить регион, необходимо создать новый workspace и мигрировать пайплайны.

-

Europe (EU). Соответствует требованиям GDPR. Данные не покидают пределы ЕС.

-

United States (US). Оптимизирован для источников и назначений, расположенных в США.

Роли и права доступа

Renta предоставляет две предустановленные системные роли. Доступ бинарен: пользователи являются либо администраторами (Owner), либо стандартными оп�ераторами (Member).

Матрица прав доступа

В таблице ниже подробно описаны возможности каждой роли.

| Возможность | Owner | Member |

|---|---|---|

| Администрирование Workspace | ||

| Управление настройками (Имя, Slug) | ✅ | ❌ |

| Удаление Workspace | ✅ | ❌ |

| Управление биллингом и тарифами | ✅ | ❌ |

| Управление пользователями | ||

| Приглашение новых участников | ✅ | ❌ |

| Удаление других участников | ✅ | ❌ |

| Покинуть Workspace | ✅ | ✅ |

| Изменение ролей участников | ✅ | ❌ |

| Работа с данными | ||

| Создание/Редактирование Sources | ✅ | ✅ |

| Создание/Редактирование Destinations | ✅ | ✅ |

| Создание/Редактирование Pipelines | ✅ | ✅ |

| Просмотр логов и метрик | ✅ | ✅ |

| Ресурсы разработчика | ||

| Управление API ключами | ✅ | ❌ |

| Доступ к настройкам разработчика | ✅ | ❌ |

Описание ролей

В следующей табли�це приведено описание возможностей каждой роли и типичные сценарии использования.

Owner (Владелец)

Роль Owner фактически является "Администратором Workspace". Владельцы имеют неограниченный доступ ко всем аспектам рабочего пространства.

-

Основная ответственность. Управление инфраструктурой, биллинг и безопасность команды.

-

Best practice. Назначайте эту роль Team Lead, DevOps-инженерам и руководителям проектов. Всегда имейте минимум двух Owners для резервирования доступа.

Member (Участник)

Роль Member предназначена для повседневной операционной работы. Участники могут создавать и обслуживать пайплайны, но не могут менять конфигурацию самого workspace или настройки безопасности.

-

Основная ответственность. Построение и мониторинг пайплайнов данных.

-

Best practice. Назначайте эту роль Data-инженерам, аналитикам и разработчикам.

Управление доступом

Управление членами команды включает в себя приглашение новых пользователей, обновление ролей по мере изменения обязанностей и отзыв доступа при необходимости.

Приглашение нового участника

Предоставьте доступ коллеге к рабочему пространству.

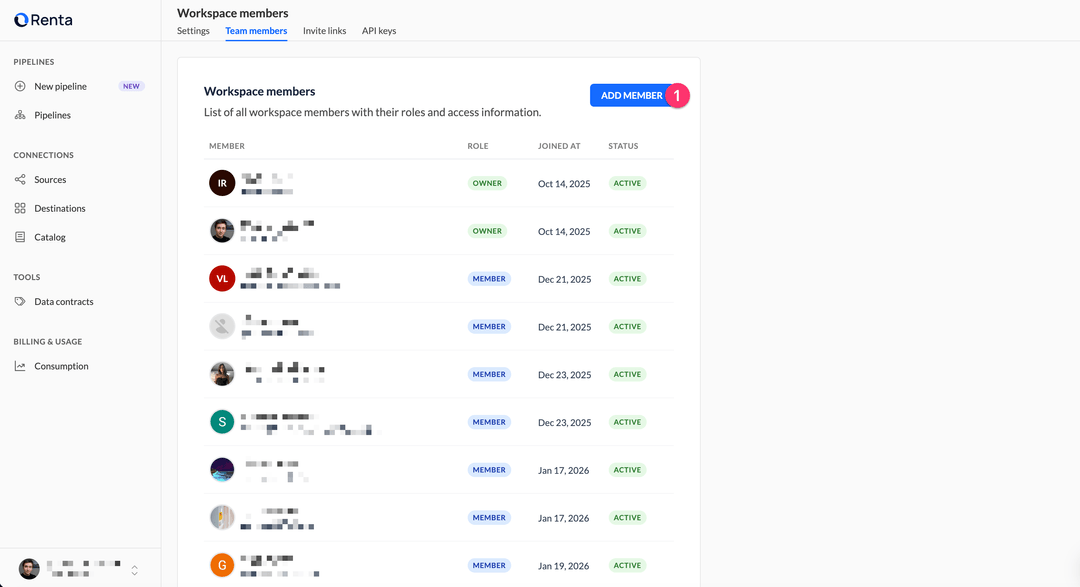

Перейдите в раздел Settings > Team members. Нажмите кнопку Add member.

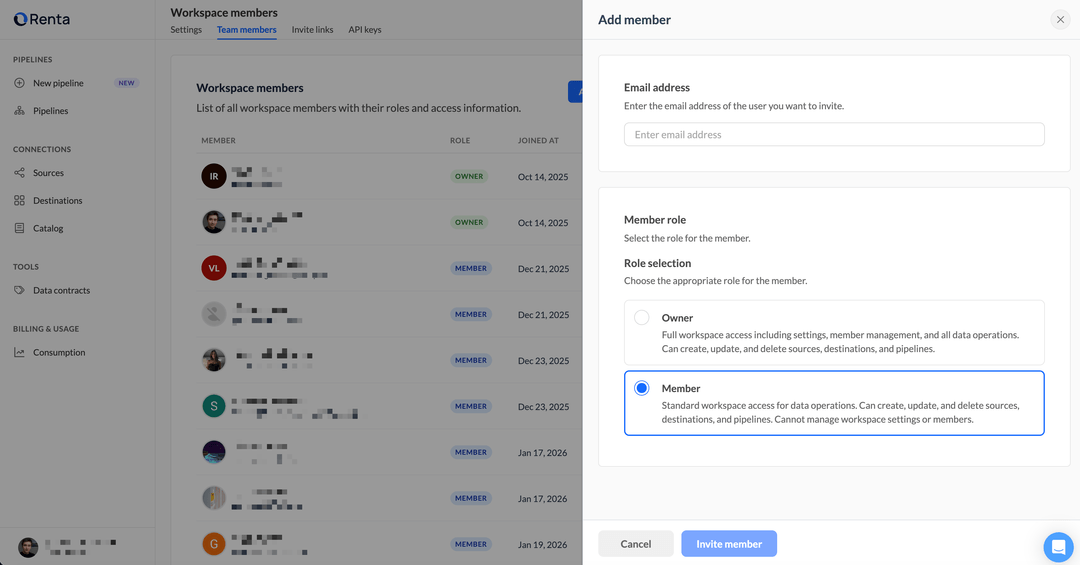

В открывшейся боковой панели Add member введите email пользователя и выберите подходящую роль (Owner или Member).

Нажмите Invite member. Пользователь получит email с защищенной ссылкой для входа. Статус приглашения останется Pending (Ожидание) до момента принятия.

Изменение ролей

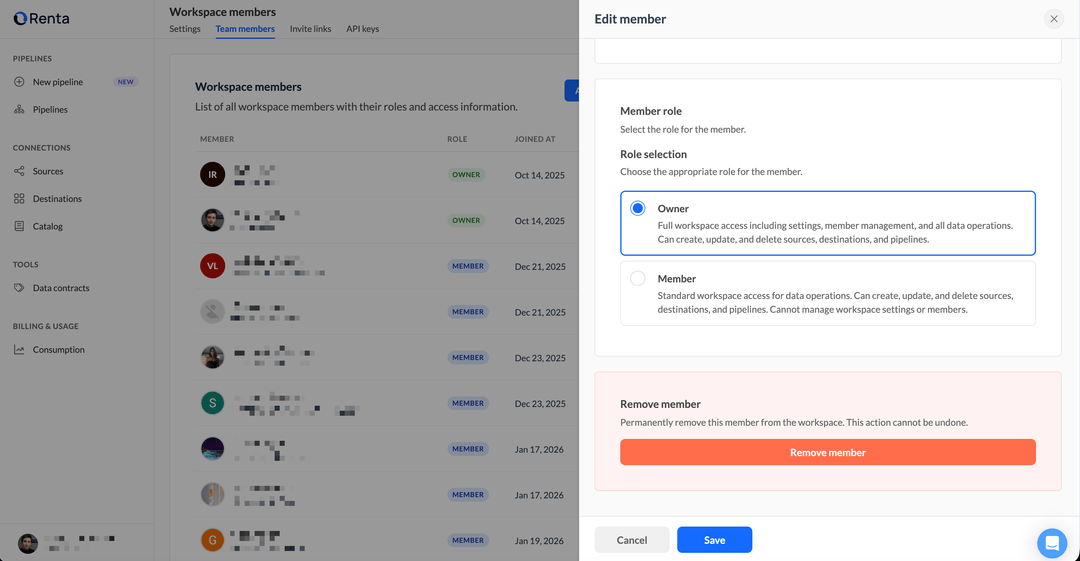

Вы можете повысить Member до Owner или понизить Owner до Member в любой момент.

- Перейдите в Settings > Team members.

- Нажмите на пользователя в списке, чтобы открыть боковую панель Edit member.

- В блоке Role selection выберите новую роль.

- Нажмите Save, чтобы изменения вступили в силу.

Отзыв доступа

Чтобы удалить пользователя из workspace:

- Перейдите �в Settings > Team members.

- Нажмите на пользователя в списке, чтобы открыть боковую панель Edit member.

- Прокрутите вниз до секции Remove member.

- Нажмите кнопку Remove member.

Выход из workspace: Участники (Members) могут самостоятельно покинуть рабочее пространство в любой момент, но не имеют прав на удаление других пользователей. Чтобы выйти, выполните те же действия для своего профиля.

Требование к владению: В рабочем пространстве всегда должен быть минимум один Owner. Вы не можете удалить последнего владельца или покинуть workspace, если вы единственный Owner. Чтобы выйти, сначала назначьте роль Owner другому участнику.

Сохранность данных: Удаление пользователя не приводит к удалению созданных им пайплайнов или ресурсов. Все конфигурации данных остаются активными в workspace.

Best practices

Следуйте этим рекомендациям для поддержания безопасной и эффективной среды в рабочем пространстве.

Безопасность и управление

-

Принцип минимальных привилегий (Least Privilege). По умолчанию назначайте роль Member для всех новых пользователей. Выдавайте права Owner только тем, кому действительно необходимо управлять оплатой или доступом других.

-

Регулярный аудит. Проверяйте список Team members ежеквартально. Отзывайте доступ у сотрудников, сменивших команду или покинувших компанию.

-

Сервисные аккаунты. Для API интеграций избегайте использования личных аккаунтов. Создайте выделенный email-алиас (например,

etl-bot@company.com) и пригласите его как Member для генерации API ключей.

Стратегия окружений

Используйте несколько workspaces для реализации безопасного цикла разработки (SDLC).

-

Development workspace. Для тестирования новых источников и конфигураций. Здесь можно дать разработчикам упрощенный доступ уровня Owner.

-

Production workspace. Для реальных бизнес-данных. Ограничьте роль Owner строго для Senior DevOps или Team Lead. "Заморозьте" права доступа для обеспечения стабильности.

Ready to get started?

Build your data pipeline today or get a personalized demo. Start free!

Need help?

Get expert support to ensure your project succeeds. We're here to help!

Feature requests?

Help shape our product! Share your ideas for new features and integrations.